|網絡安全之紅藍對抗實戰

文章圖片

文章圖片

【|網絡安全之紅藍對抗實戰】

文章圖片

文章圖片

文章圖片

文章圖片

文章圖片

文章圖片

文章圖片

文章圖片

文章圖片

文章圖片

文章圖片

文章圖片

文章圖片

文章圖片

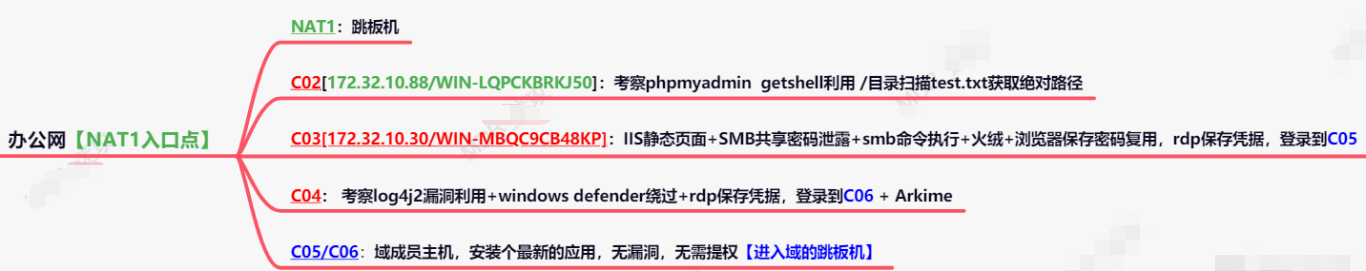

前言背景介紹:目標是拿到企業www.xxx.com的《上市商業計劃書.docx》 , 通過OPENVPN訪問 。

特別提出的得分規則修改 , 權限的得分必須有WEBSHELL/交互式SHELL , 只有一個漏洞回顯不給分 , 更加偏向考察**漏洞利用**而非漏洞驗證 。

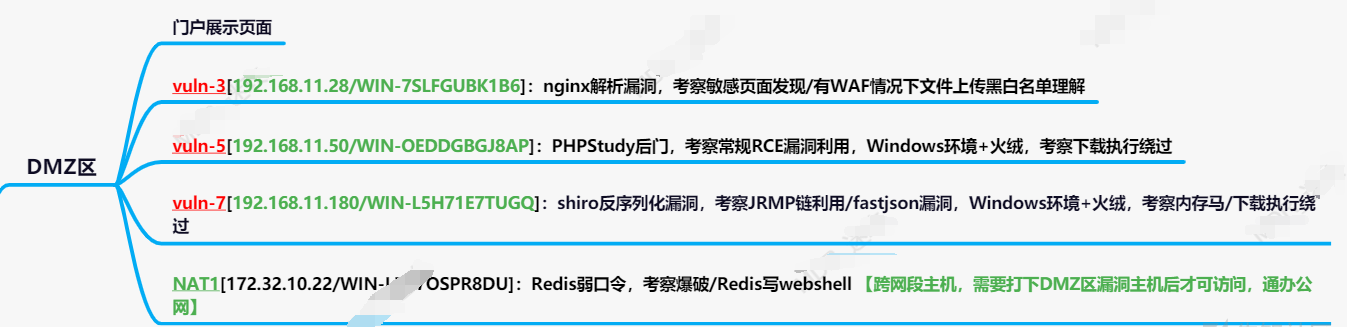

DMZ區

DMZ區大概有9臺機器 , 3臺入口點和官網分別用防火墻映射出去模擬互聯網 , 4個頁面分別對應xxx.com的四個子域名 。

[外鏈圖片轉存失敗源站可能有防盜鏈機制建議將圖片保存下來直接上傳(img-mKNzOL7i-1649485754984)(https://upload-images.jianshu.io/upload_images/26472780-a10992982dbbeca2.png?imageMogr2/auto-orient/strip%7CimageView2/2/w/1240)

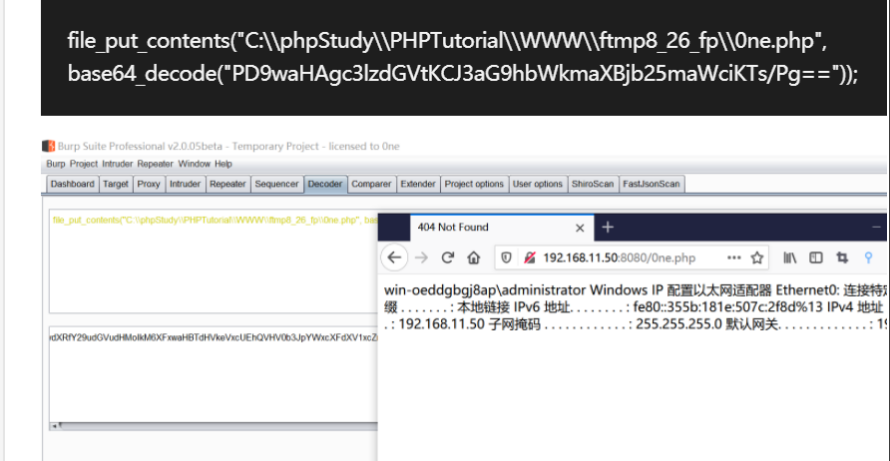

Ngnix解析漏洞在網站目錄下寫了個upload.html頁面 , 考察路徑掃描 , 上傳頁面是做了白名單校驗 , 本來是考察在有WAF情況下怎么判斷黑白名單 , 如果一開始就上傳webshell , 包被阻斷就不好判斷是程序不允許還是WAF攔截了 , 會浪費些許時間 。 但是在實際的過程中考慮難度就未啟用WAF 。 細心的同學可能看見Ngnix版本信息就會聯想到解析漏洞 , 有經驗的師傅可能看見PHP+白名單可能也會第一時間聯想到解析漏洞 。

相關經驗推薦

- realme|用了之后流暢又省電,我看誰的iPhone還不更新iOS 15.4.1?

- 機械鍵盤|這顆敗家之眼有點東西,ROG游俠RX TKL三模版機械鍵盤測評體驗

- |AI是什么?已經滲透我們生活之中,未來會怎么樣呢

- 藍牙耳機|藍牙耳機性價比之王?雙MIC降噪+藍牙5.2,艾米尼UFO4值得選擇嗎

- 美團|音色俱佳的深海之聲X3藍牙耳機

- 京東|又是顏值和實用之選!ikbc W210時光灰:辦公利器

- 創維|34歲的創維,當打之年

- USB|華為最新專利曝光:性能加倍之下或將成為芯片突破口

- 吸塵器|預算1500以內,哪款吸塵器最符合你的家用之選

- 紅米手機|3月手機銷量榜出爐,Redmi K50脫穎而出排名第二,第一名意料之中